Cyberbezpieczeństwo w sektorze samorządowym

eŚcieżka z zakresu cyberbezpieczeństwa umożliwia samodzielną diagnozę zgodności działania, istniejących procesów i infrastruktury JST z wymaganiami krajowego systemu cyberbezpieczeństwa i unijnej dyrektywy NIS2 (w kluczowych obszarach), zwiększając zdolność do wykrywania nieprawidłowości i identyfikacji nieprawidłowości lub luk systemów. Pozwala na wdrożenie w jednostce mechanizmów zarządzania ryzykiem w zakresie cyberbezpieczeństwa i przeciwdziałania atakom hakerskim.

Użytkownik eŚcieżki będzie mógł przeanalizować i ocenić zasady i obowiązki w zakresie cyberbepieczeństwa wynikające z:

- Ustawy z dnia 17 lutego 2005 r. o informatyzacji działalności podmiotów realizujących zadania publiczne wraz z aktami wykonawczymi,

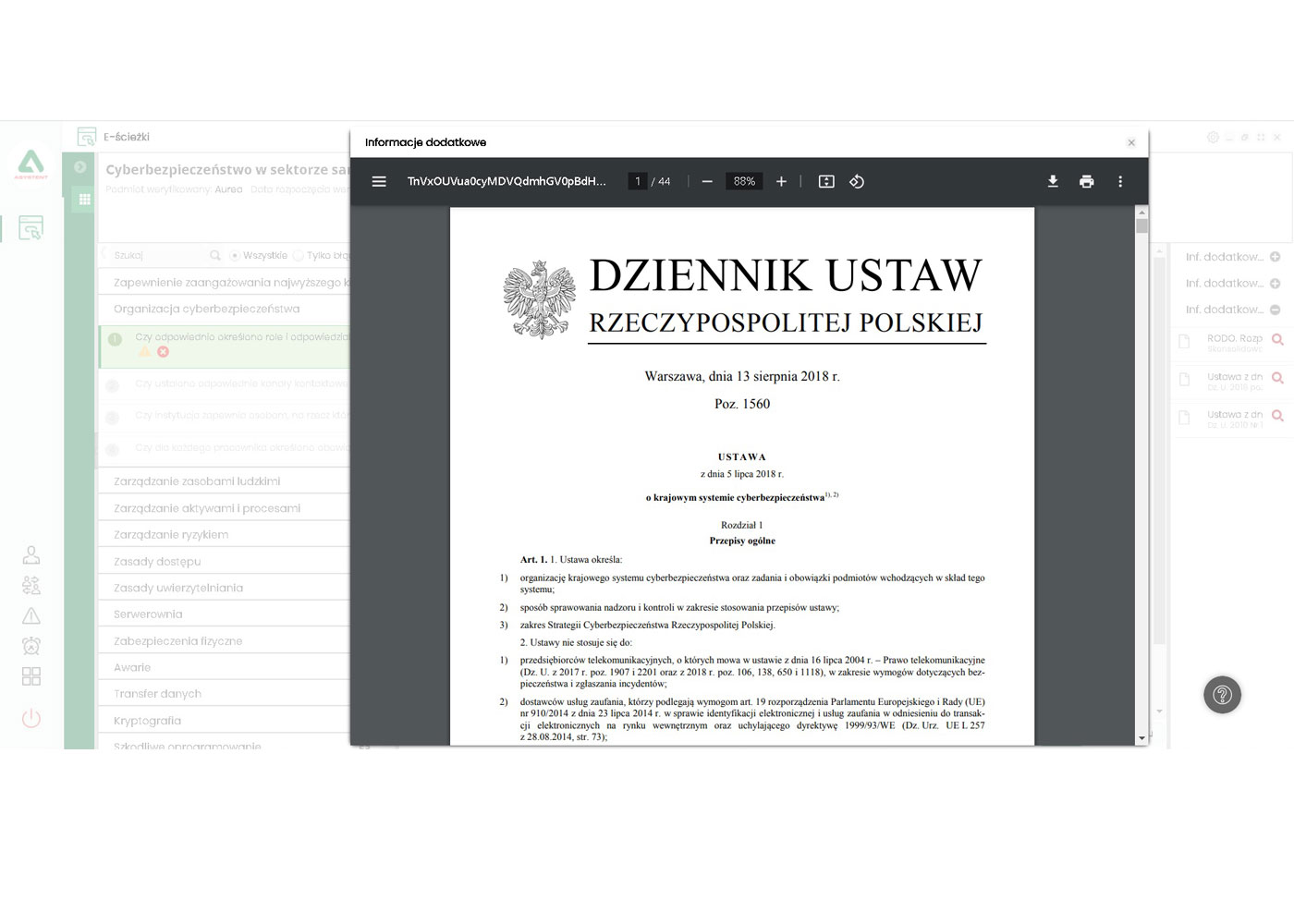

- Ustawy z dnia 5 lipca 2018 r. o krajowym systemie cyberbezpieczeństwa wraz z aktami wykonawczymi,

- Ustawa z dnia 10 maja 2018 r. o ochronie danych osobowych wraz z aktami wykonawczymi

- Ustawa z dnia 5 sierpnia 2010 r. o ochronie informacji niejawnych wraz z aktami wykonawczymi

- norm serii 27000,

- publikacji ENISA,

- publikacji NIST,

- dobrych praktyk i innych publikacji.

Ścieżka obejmuje m.in. następujące zagadnienia:

- system zarządzania bezpieczeństwem informacji – komponenty techniczne i organizacyjne (w tym mechanizmy wykrywania zagrożeń i postępowania z nimi);

- rola jednostki samorządowej w krajowym systemie cyberbezpieczeństwa;

- wdrożenie w JST środków zarządzania ryzykiem w cyberbezpieczeństwie;

- wdrożenie w JST mechanizmów i środków zwiększających odporność na ataki z cyberprzestrzeni.

Odbiorcą opracowania jest zarówno użytkownik odpowiedzialny za procesy zarządzania IT, jak również audytor, który chciałby potwierdzić zachowanie cyberbezpieczeństwa w jednostce.

eŚcieżka podzielona jest na 20 bloków:

- Zapewnienie zaangażowania najwyższego kierownictwa- blok umożliwia przejście przez listę wskazówek pozwalających na zaangażowanie najwyższego kierownictwa w procesy cyberbezpieczeństwa.

- Organizacja cyberbezpieczeństwa- pytania pozwalają na wstępną weryfikację prawidłowości ustalenia struktury organizacyjnej cyberbezpieczeństwa.

- Zarządzanie zasobami ludzkimi- autor w tej części dostarcza wskazówek pozwalających ograniczyć aspekt ludzki w bezpieczeństwie informacji.

- Zarządzanie aktywami i procesami- blok dotyczy zasad zarządzania aktywami i procesami w aspekcie zapewnienia bezpieczeństwa informacji.

- Zarządzanie ryzykiem- zakres obejmuje zarządzanie ryzykiem w tym zasady analizy ryzyka, przeglądu i monitoringu ryzyk oraz postępowania z ryzykiem.

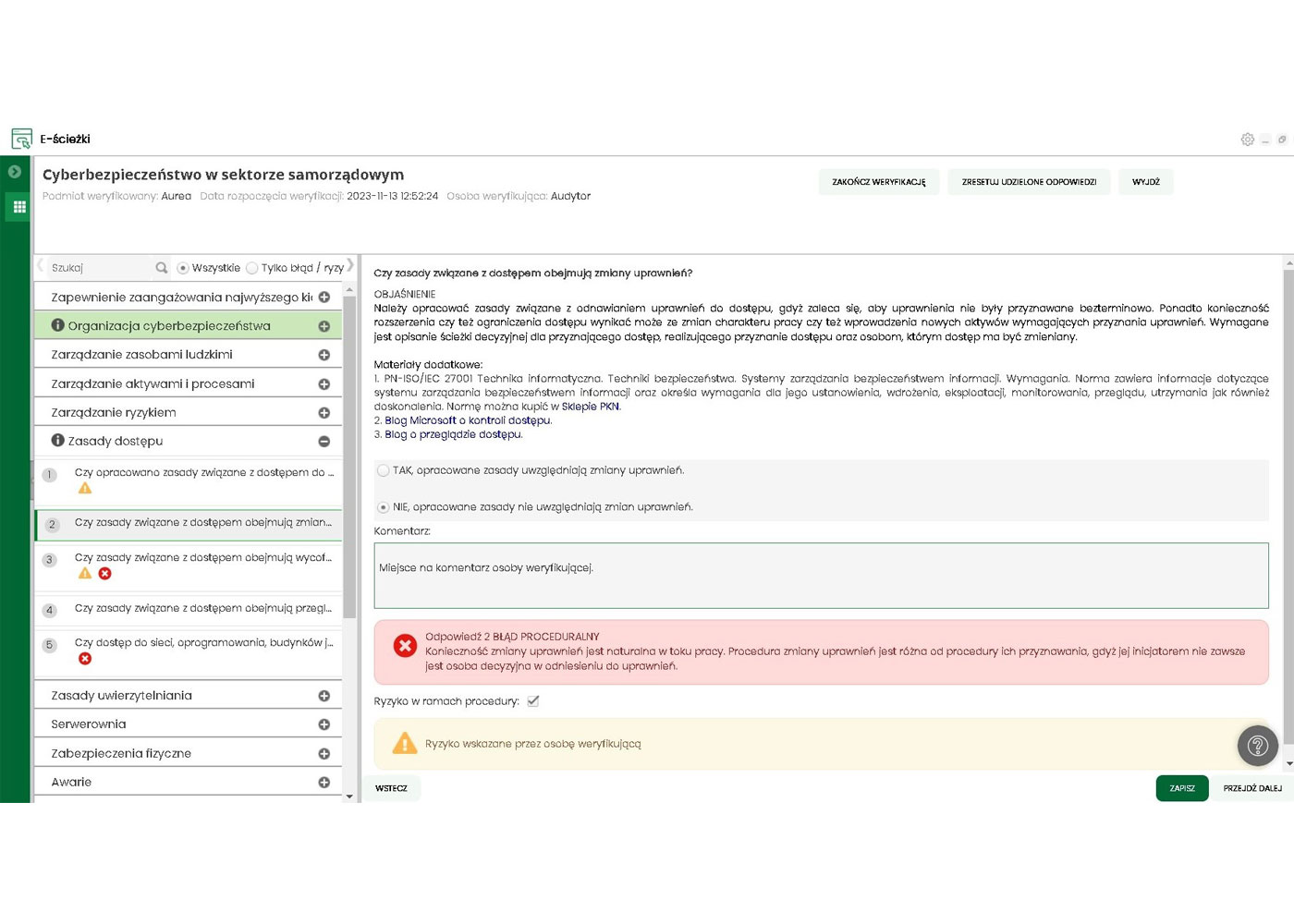

- Zasady dostępu- blok dotyczy zasad dostępu do infrastruktury organizacji w tym budynków, sieci, systemów.

- Zasady uwierzytelniania- pytania określają zasady uwierzytelniania użytkowników sieci teleinformatycznej.

- Serwerownia- blok obejmuje wskazówki dotyczące pomieszczeń przystosowanych do pracy serwerów i aktywnych urządzeń sieciowych.

- Zabezpieczenia fizyczne- w tej części autor wyjaśnia fizyczne (nieinformatyczne) rozwiązania stosowane w celu zabezpieczenia systemów i sieci teleinformatycznych.

- Awarie- w bloku opisano wskazówki pozwalające na zwiększenie odporności systemów informatycznych na awarie.

- Transfer danych- blok obejmuje zagadnienia związane z przekazywaniem danych poza organizację.

- Kryptografia- w pytaniach w tej części wyjaśniono zabezpieczenia kryptograficzne a zwłaszcza zarządzania kluczami kryptograficznymi (hasłami).

- Szkodliwe oprogramowanie- blok obejmuje zabezpieczenie przed szkodliwym oprogramowaniem.

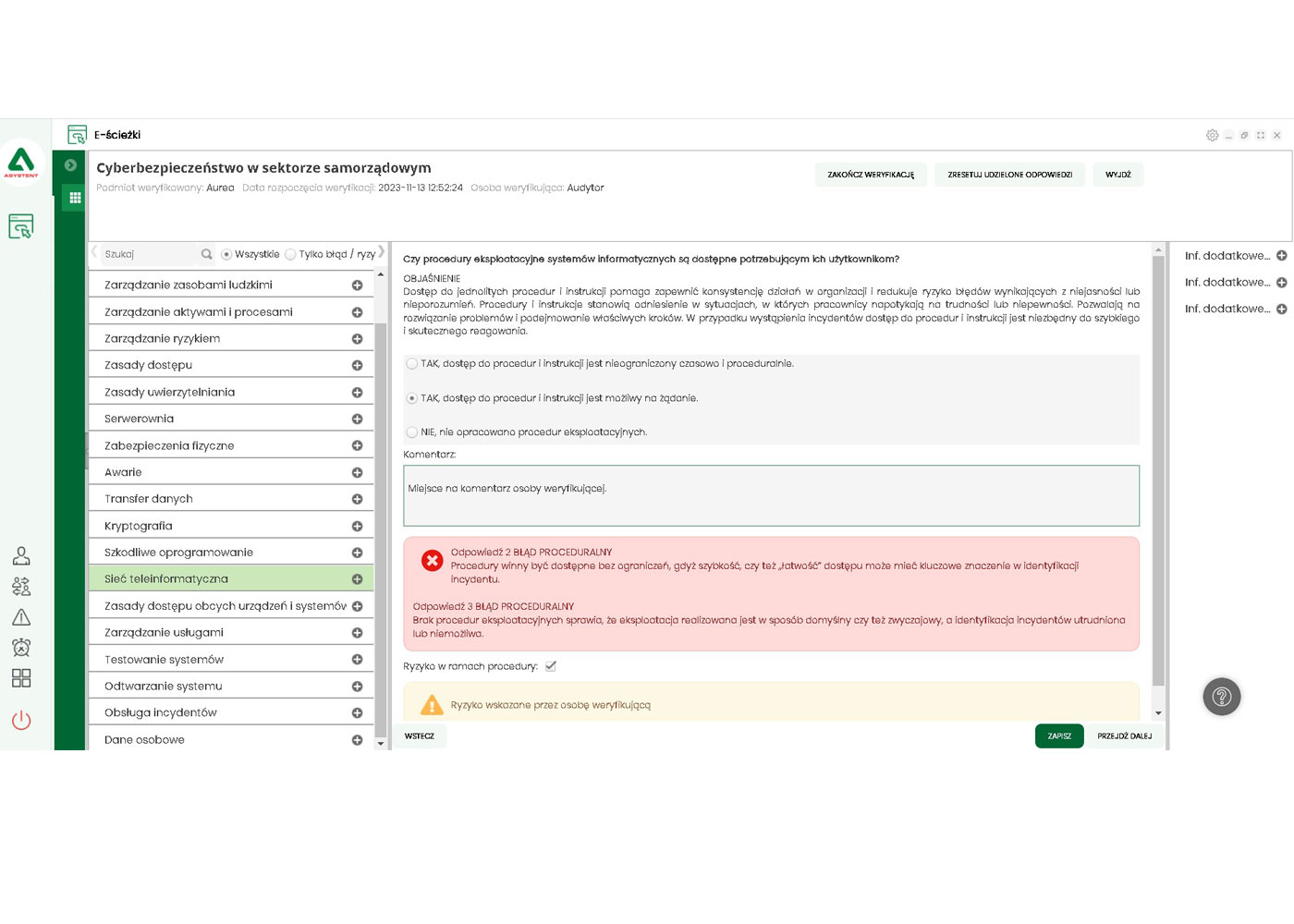

- Sieć teleinformatyczna- autor w tej części opisał wskazówki dotyczące kontroli nad działaniem sieci teleinformatycznej.

- Zasady dostępu obcych urządzeń i systemów- pytania w tym bloku umożliwiają wstępną weryfikację zasad dostępu do sieci urządzeń i systemów obcych tj. nie będących we władaniu organizacji.

- Zarządzanie usługami- pytania w bloku pomagają w przeprowadzeniu wstępnej weryfikacji prawidłowości zapewnienia oczekiwanego poziomu usług.

- Testowanie systemów- zakres w tym bloku dotyczy zagadnień związanych z audytem, kontrolą i testami systemów informacyjnych.

- Odtwarzanie systemu- blok dotyczy odtwarzania systemów po incydencie w tym awarii i katastrofie.

- Obsługa incydentów- autor dostarcza wskazówek dotyczących postępowania z incydentami cyberbezpieczeństwa.

- Dane osobowe- dzięki opisanym zagadnieniom użytkownik może zweryfikować zasady ochrony danych osobowych w procesie pozyskiwania i przetwarzania.

eŚcieżka opisana jest w 20 blokach, 94 krokach i zawiera 94 odniesienia do materiałów dodatkowych (linki, artykuły, wzory dokumentów, narzędzia, kalkulatory i inne).

Prosta i intuicyjna obsługa

Platforma Asystent została zaprojektowana do szybkiego i efektywnego wdrożenia w przedsiębiorstwie.

Dostęp na każdym urządzeniu

Zastosowanie nowoczesnych technologii webowych pozwala na sprawną obsługę w każdych warunkach.

Kompleksowo krok po kroku

Przemyślane, opracowane przez praktyków ścieżki pozwalają na sprawną pracę z narzędziem.

530 856 606

asystent@fuda.com.pl

ul. Jamrożka 28/2, 20-153 Lublin

Zachęcamy do skorzystania z naszych eŚcieżek. Kup dostęp lub skorzystaj z bezpłatnej prezentacji platformy Asystent.

Zamów bezpłatną prezentację platformy Asystent

Formularz zamówienia prezentacji platformy

Kup dostęp

Formularz zamówienia dostępu