Audyt bezpieczeństwa IT

eŚcieżka jest dedykowana osobom, które chciałyby przeanalizować aktualne bezpieczeństwo jednostki, zdefiniować ewentualne ryzyka w procesach informatycznych i związanych z dostępem do informacji oraz potwierdzić efektywność i zgodność procedur z obowiązkami wynikającymi z przepisów prawnych oraz norm jakościowych.

Odbiorcą opracowania jest zarówno użytkownik odpowiedzialny za procesy zarządzania IT, jak również audytor, który chciałby potwierdzić prawidłowość działania jednostki w tym obszarze.

eŚcieżka podzielona jest na 12 bloków:

- Bezpieczeństwo urządzeń mobilnych.

- Bezpieczeństwo zarządzania zasobami ludzkimi – użytkownicy systemów informatycznych.

- Bezpieczeństwo fizyczne i środowiskowe.

- Kontrola dostępu.

- Zarządzanie aktywami IT.

- Zarządzanie ciągłością usług IT.

- Zarządzanie incydentami związanymi z bezpieczeństwem IT.

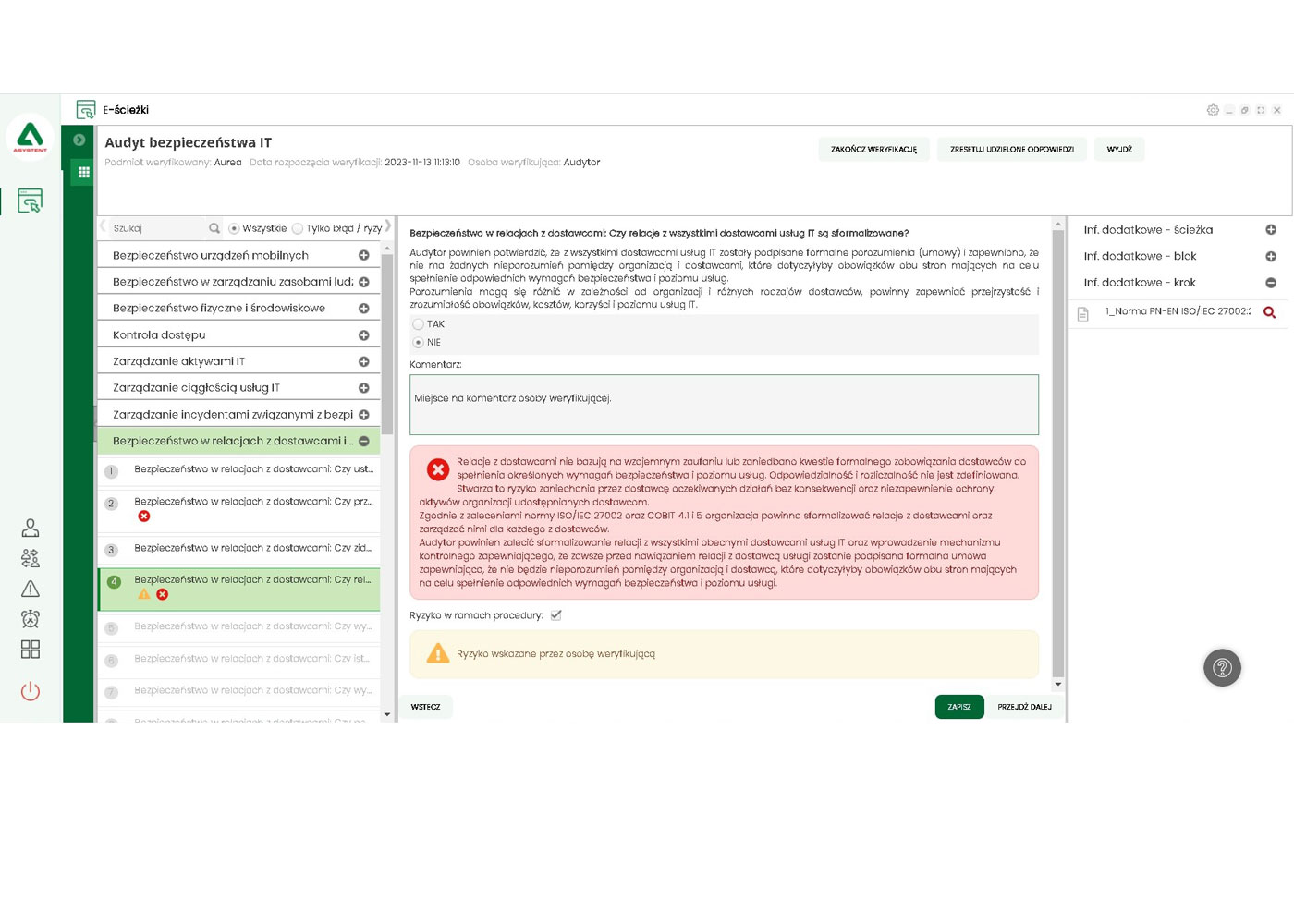

- Bezpieczeństwo w relacjach z dostawcami i zarządzanie usługami IT realizowanymi przez strony trzecie.

- Kryptografia

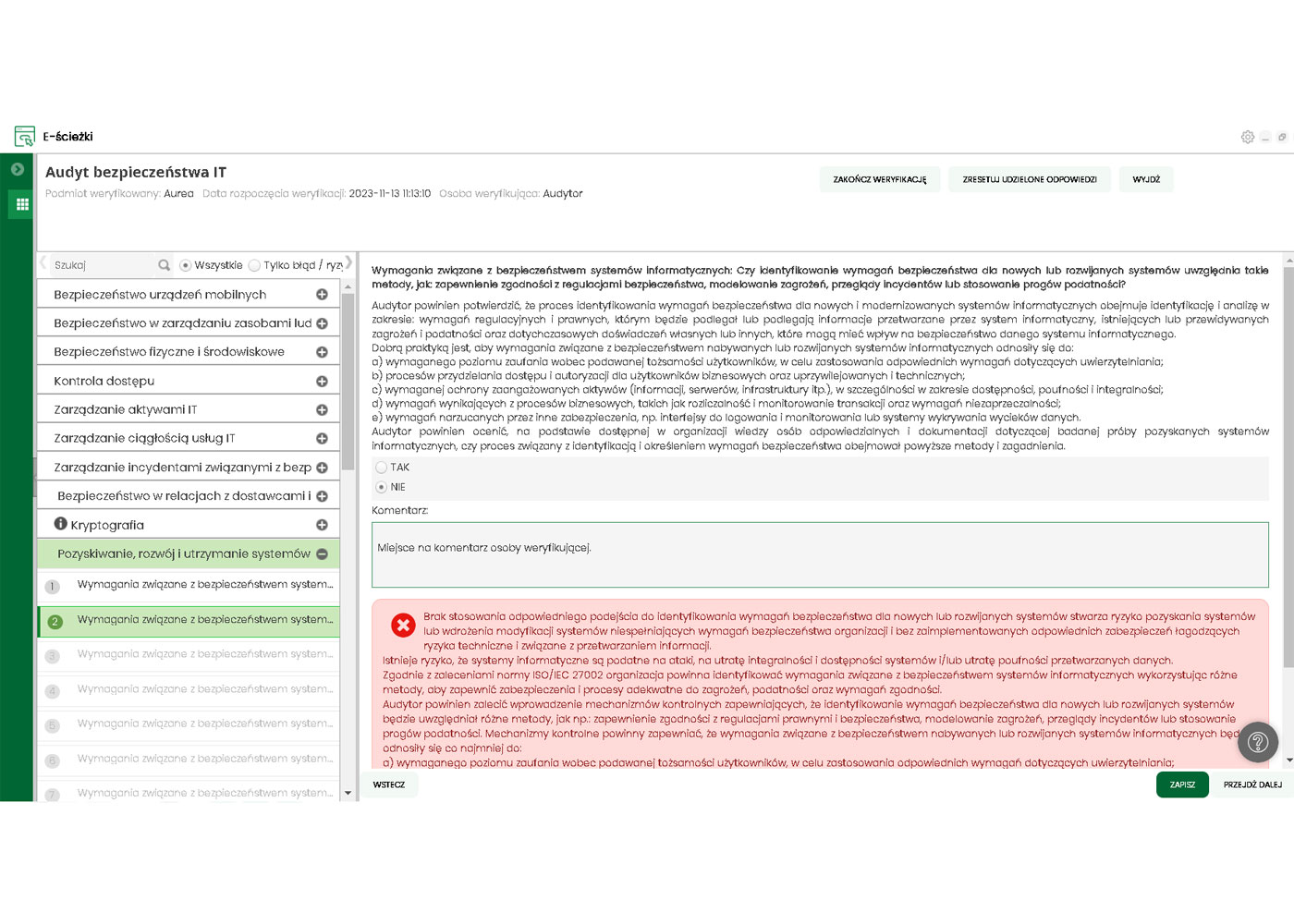

- Pozyskiwanie, rozwój i utrzymanie systemów informatycznych.

- Bezpieczeństwo komunikacji.

- Bezpieczna eksploatacja”.

Autorzy omawiają w ramach opracowania następujące zagadnienia:

- Ocena zabezpieczenia urządzeń mobilnych oraz ochrony przetwarzanych informacji, które znajdują się na urządzeniach mobilnych wykorzystywanych w organizacji. Opracowanie odnosi się do weryfikacji, czy wprowadzono politykę oraz wspierające ją zabezpieczenia w celu zarządzania ryzykami wynikającymi z użytkowania urządzeń mobilnych, komputerów przenośnych, smartfonów i tabletów oraz innych mobilnych urządzeń specjalistycznych (blok Urządzenia mobilne – specjalistyczne).

- Zapewnienie bezpieczeństwa zasobów ludzkich – eŚcieżka pomaga ocenić, czy organizacja zapewnia, aby pracownicy rozumieli swoją odpowiedzialność w zakresie bezpieczeństwa i byli odpowiedni do wypełnienia ról, do których są przewidziani. w ramach eŚcieżki użytkownik zweryfikuje, czy proces rekrutacji pracowników obejmuje weryfikację przygotowania zawodowego kandydatów oraz czy warunki zatrudnienia uwzględniają odpowiedzialność w obszarze bezpieczeństwa.

- Badanie dotyczące zapewnienia ochrony informacji i sprzętu IT służącego do ich przetwarzania przed zagrożeniami fizycznymi i środowiskowymi. w ramach eŚcieżki użytkownik przeanalizuje, czy organizacja wybrała specjalne lokalizacje i wykorzystuje je w celu zabezpieczenia kluczowych urządzeń IT i informacji, fizyczne zabezpieczenia oraz zasady pracy w tych lokalizacjach oraz czy sprzęt IT jest umieszczony i chroniony w taki sposób, aby minimalizować ryzyka wynikające z niebezpieczeństw środowiskowych, nieuprawnionego fizycznego dostępu, awarii zasilania i systemów wspomagających, czy okablowanie zasilające i telekomunikacyjne jest chronione przed przechwyceniem, zakłóceniem lub uszkodzeniem oraz czy zapewnia się bezpieczeństwo sprzętu wewnątrz i poza siedzibą organizacji.

- Analiza dotycząca kontroli dostępu do informacji i środków służących do ich przetwarzania, aby potwierdzić, że organizacja w tym zakresie skutecznie ogranicza dostęp oraz zapobiega nieuprawnionemu dostępowi.

- Zarządzanie aktywami IT. Opracowanie ułatwia analizę prawidłowości w obszarze posiadania adekwatnej dokumentacji, zdefiniowania odpowiedzialności, zarządzania oprogramowaniem i licencjami, utrzymywaniem legalności, itp.

- Ciągłość usług IT. eŚcieżka odnosi się do kompletności przepisów wewnętrznych oraz ich prawidłowego stosowania. w ramach opracowania użytkownik będzie mógł zweryfikować, czy organizacja ustanowiła odpowiedzialności oraz procedury zapewniające szybką, skuteczną i zorganizowaną reakcję na incydenty związane z bezpieczeństwem IT.

- Badanie w zakresie zarządzania dostawcami usług IT.

- Analiza stosowania zabezpieczeń kryptograficznych, ocena czy organizacja zapewnia właściwe i skuteczne wykorzystanie kryptografii do ochrony poufności, autentyczności i/lub integralności danych zgodnie z określoną polityką oraz czy organizacja ustanowiła zasady korzystania, ochrony i okresów ważności kluczy kryptograficznych.

- Weryfikacja procesów w zakresie procesu pozyskiwania, rozwoju i utrzymania systemów informatycznych.

- Wdrożenie zabezpieczeń mających na celu zapewnienie bezpieczeństwa informacji w sieciach oraz ochrony usług sieciowych przed nieautoryzowanym dostępem, odpowiedzialności i procedury zarządzania i nadzorowania sieci.

- Analiza procedur eksploatacyjnych.

eŚcieżka jest opisana w 12 blokach, które obejmują 424 kroki.

W opracowaniu autorzy odwołują się do Norm Europejskich oraz Norm ISO, które nie zostały umieszczone w bibliotece eŚcieżki, ze względu na to, że są chronione prawem autorskim.

Prosta i intuicyjna obsługa

Platforma Asystent została zaprojektowana do szybkiego i efektywnego wdrożenia w przedsiębiorstwie.

Dostęp na każdym urządzeniu

Zastosowanie nowoczesnych technologii webowych pozwala na sprawną obsługę w każdych warunkach.

Kompleksowo krok po kroku

Przemyślane, opracowane przez praktyków ścieżki pozwalają na sprawną pracę z narzędziem.

530 856 606

asystent@fuda.com.pl

ul. Jamrożka 28/2, 20-153 Lublin

Zachęcamy do skorzystania z naszych eŚcieżek. Kup dostęp lub skorzystaj z bezpłatnej prezentacji platformy Asystent.

Zamów bezpłatną prezentację platformy Asystent

Formularz zamówienia prezentacji platformy

Kup dostęp

Formularz zamówienia dostępu